С помощью активного коммутатора с поддержкой L3, если с бюджетом повезёт взять маршрутизатор, разнести всё по разным подсетям: телефония отдельно с её безобразием по UDP; наблюдение отдельно; бухгалтерия с её банклиентами и отчётностью отдельно (тут безопасность); можно разнести некоторые отделы по личному усмотрению. Помимо разограничения потоков сетевого трафика получаешь удобство в в локализации некоторых проблем и бонус в безопасности.

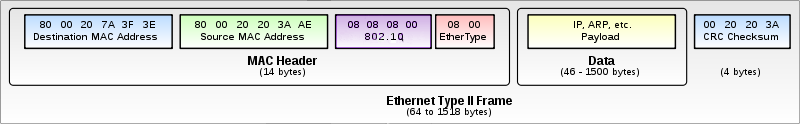

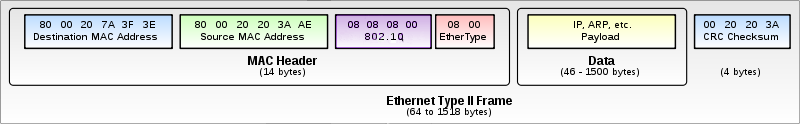

Разограничение по широковещательным доменам лучше делать по уму, разнеся домены по разным подсетям, а не VLAN-ам. Потому как VLAN (802.1q) не более чем костыль, работающий на канальном уровне

С его заморочками tag и access.

Если будешь покупать маршрутизатор, бери лучше железный (хардовый), а не программный (софтовый) всякие Микротики и *-линки. Программные при нагрузках начинают хорошо сдавать. В качестве примера самая простая модель (без VPN, DMZ) модель Cisco-ASA 55** (** модель в зависимости от скорости и количества портов).