Во-первых, DDOS, это не всегда запросы к сайту. Это может быть просто поток сетевых пакетов с целью перегрузить ваш канал. Если он слабый, типа домашнего Интернета, то это вообще не проблема. Поэтому платные сервисы тупо дают широкий канал, и загрузить такой сервис очень сложно. Далее такой флуд легко фильтровать по простым критериям, и до вас, до вашего сервера, доходит лишь "чистый" трафик, от нормальных пользователей.

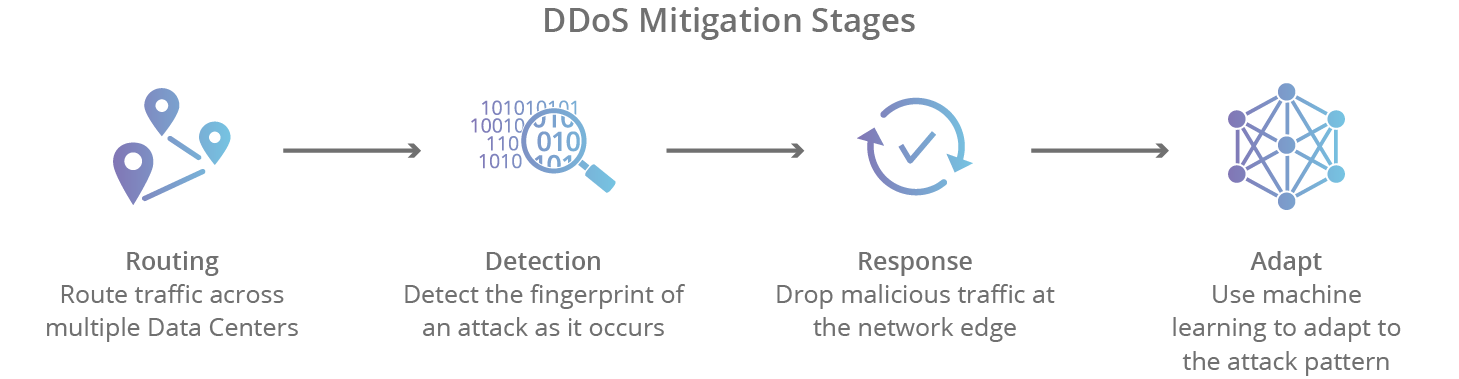

Ну а дальше начинается война снаряда и брони. Можно придумывать всякие способы атаковать вас, и можно придумывать всякие способы защиты. К примеру, боты могут делать запросы к сайту. Вы можете тупо отправлять их на капчу. Или можете попытаться найти закономерность в атаке и написать свой фильтр (опять-таки, если атака не перегружает канал, иначе это бесполезно). Можете даже воспользоваться машинным обучением, чтобы найти какие-то паттерны у ботов. Платные сервисы отличаются тем, что уже съели собаку на методах борьбы, поэтому делают это дешевле, чем если вы своими руками. И если они завтра что-то новое придумают, то это распространится на всех их клиентов, - это дешевле, чем если каждый клиент отдельно будет изобретать велосипед с нуля. Хотя, как я сказал выше, главной фишкой является широкий канал, так что их нельзя заддосить тупо трафиком.

От вас тоже требуется кое-что - оптимизировать работу сервисов так, чтобы они могли буквально жить под ддос, не особо от этого страдая. Такой подход является самым выигрышным на сегодня, но и требует грамотной разработки ПО, а не тяп-ляп.

В общем, война никогда не меняется. Поэтому ответить вам, что вот, мол, такие сервисы следуют такому-то рецепту - не получится. Технологии постоянно развиваются. И через год будут новые способы атаки и защиты. Платные сервисы просто берут деньги за то, что участвуют в этой войне, а как и что у них там получается - это отдельная наука. Для любой брони можно подобрать снаряд. И для любого снаряда можно подобрать броню. Вопрос в цене. Побеждает тот, у кого больше ресурсов (времени и денег), но потери по итогам несут все стороны конфликта (наживаются только спонсоры).